Phishing vs. Spear-Phishing – Unterschiede und Risiken

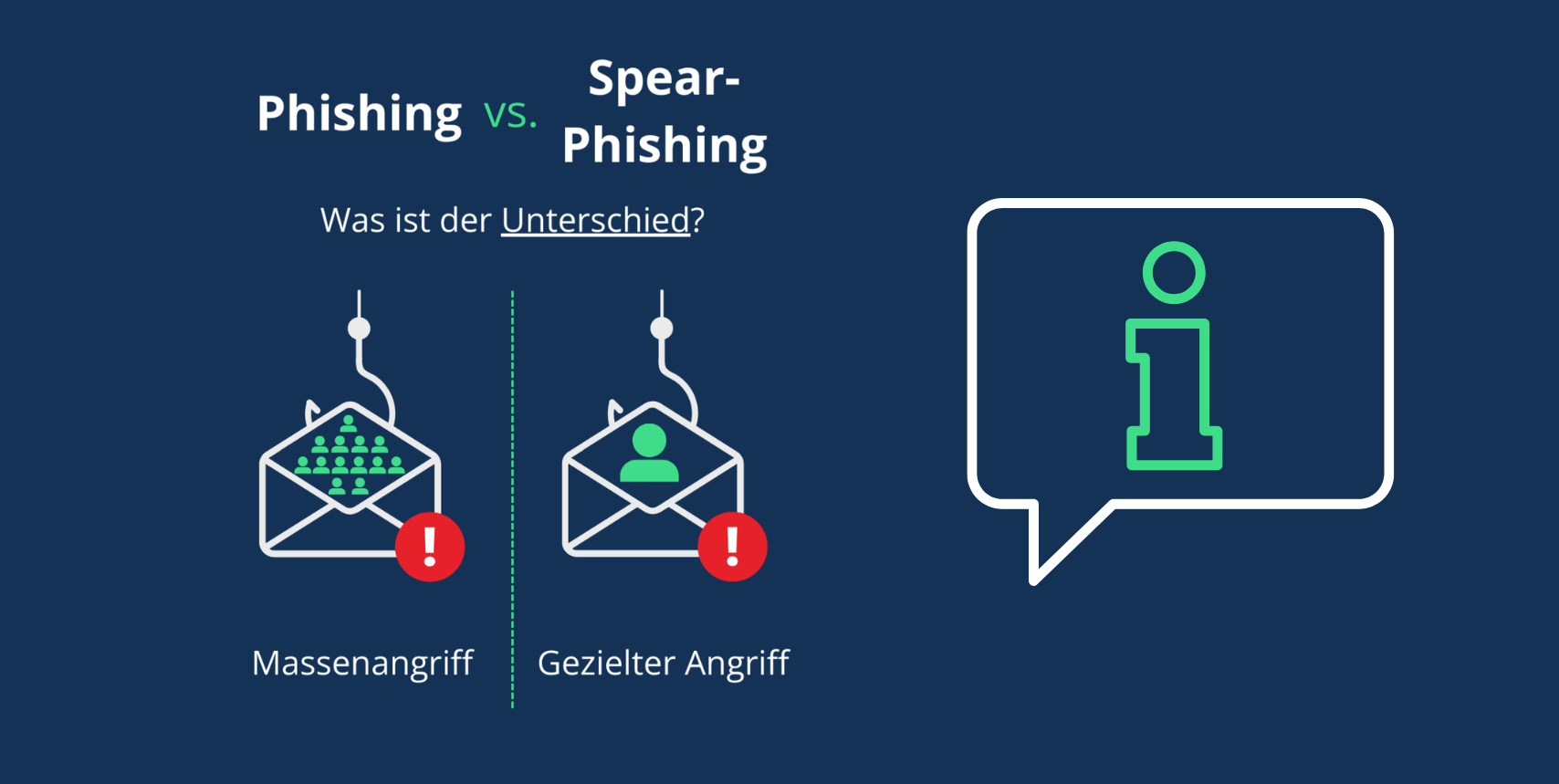

Phishing und Spear-Phishing klingen ähnlich, unterscheiden sich in ihrer Wirkungsweise jedoch deutlich. Beide Angriffsmethoden haben dasselbe Ziel: sensible Daten wie Passwörter, Kontoinformationen oder interne Zugänge zu stehlen.

Doch während Phishing breit gestreut wird wie ein Fischernetz im offenen Meer, funktioniert Spear-Phishing hingegen wie ein gezielter Angriff.

Sorgfältig vorbereitet, exakt auf das Opfer zugeschnitten und mit hoher Trefferwahrscheinlichkeit.

Phishing: Angriff über Masse

Klassisches Phishing setzt auf Reichweite. Angreifer versenden standardisierte E-Mails an eine große Anzahl von Empfängern – vergleichbar mit einem Fischernetz im offenen Meer. Die Inhalte sind meist unpersönlich und folgen bekannten Mustern: Aufforderungen zur erneuten Verifizierung, angebliche Sicherheitsprobleme oder dringende Hinweise mit einem Link.

Die Qualität solcher Mails schwankt stark. Manche sind leicht zu erkennen, andere wirken täuschend echt. Entscheidend ist jedoch nicht die einzelne Nachricht, sondern die Menge: Je mehr Empfänger erreicht werden, desto höher ist die Wahrscheinlichkeit, dass jemand reagiert.

Spear-Phishing: Angriff über Präzision

Spear-Phishing verfolgt einen völlig anderen Ansatz. Hier geht es nicht um Masse, sondern um gezielte Vorbereitung. Angreifer recherchieren ihre Zielpersonen, analysieren Rollen, Zuständigkeiten und Kommunikationsmuster und passen ihre Nachrichten individuell an.

Die E-Mails wirken personalisiert, enthalten echte Namen, bekannte Kontexte aus dem Unternehmensalltag und knüpfen oft an bestehende Kommunikation an – etwa durch das Fortsetzen eines E-Mail-Verlaufs (Reply-Chain-Angriff). Interne Ansprechpartner werden imitiert, Signaturen gefälscht, Tonalität und Timing bewusst gewählt.

Warum Spear-Phishing besonders gefährlich ist

- Der Angriff erfolgt oft im Namen realer Personen (Kollegen, Vorgesetzte, Geschäftspartner).

- Die Inhalte wirken legitim.

- Klassische Warnsignale wie schlechte Sprache oder anonyme Absender fehlen

- Entscheidungen werden unter Druck provoziert: „dringend“, „sofort handeln“, „vertraulich“.

Gerade sensible Bereiche wie Buchhaltung, IT oder das Management stehen dabei häufig im Fokus.

Schutz erfordert unterschiedliche Maßnahmen

Was kann man tun? Selbst ausgeklügelte Angriffe lassen sich abwehren mit einem mehrstufigen Schutzansatz, der Technik und Menschen einbezieht:

- Intelligente E-Mail-Filter, die nicht nur auf Schlagwörter oder Anhänge reagieren, sondern Muster, Absender und Kontext erkennen. Wie bei SecuMail®, wo eingehende Nachrichten tiefgreifend analysiert werden, bevor sie ins Postfach gelangen.

- Authentizitätsmechanismen, etwa durch Domain-Schutz und die Prüfung digitaler Signaturen

- Klare, regelbasierte Prozesse für sensible Vorgänge wie Zahlungsfreigaben oder Passwortänderungen, unabhängig vom E-Mail-Kanal

- Awareness-Maßnahmen, die helfen, gezielte Angriffsmuster realistisch einzuordnen und Mitarbeitende regelmäßig für neue Maschen sensibilisieren

Phishing trifft möglichst viele Empfänger gleichermaßen in der Absicht, dass ein kleiner Teil darauf hereinfällt. Spear-Phishing trifft gezielt wenige oder einzelne, dafür mit individuell vorbereiteten Inhalten. Und damit auch oft dort, wo es am meisten schmerzt: bei Entscheidern, Buchhaltung oder IT-Admins.

Fazit

Wer E-Mail-Sicherheit ganzheitlich denkt, muss beide Angriffstypen verstehen. Erst das Zusammenspiel aus technischer Absicherung, klaren Prozessen und einem realistischen Blick auf gezielte Angriffe schafft Stabilität im Unternehmensalltag.